Quel est le rôle du switch dans un réseau informatique ?

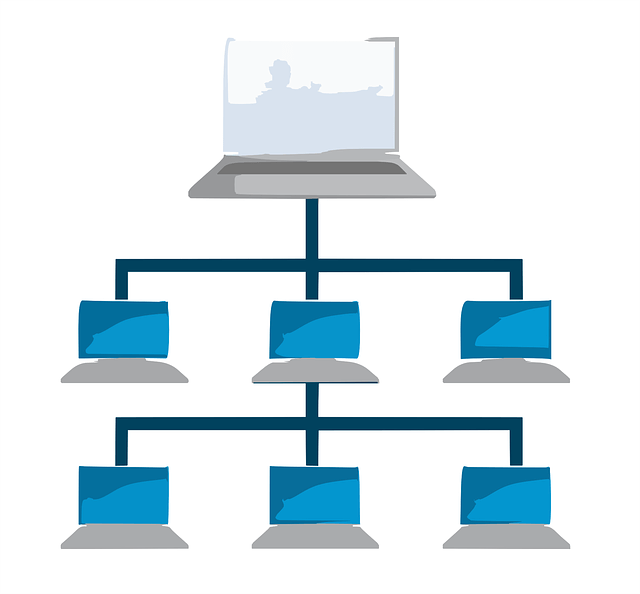

Lorsque l’on relie ensemble plusieurs ordinateurs, on utilise généralement un switch, un commutateur qui reçoit et répartit les informations sur le réseau informatique.

Qu’est-ce qu’un switch ?

Un switch, également appelé commutateur réseau, est un boîtier doté de quatre à plusieurs centaines de ports Ethernet, et qui sert à relier plusieurs câbles ou fibres dans un réseau informatique. Il permet de créer des circuits virtuels, de recevoir des informations et des les envoyer vers un destinataire précis sur le réseau en les aiguillant sur le port adéquat. Les switchs ont plusieurs avantages : ils sécurisent les données transmises sur le réseau et peuvent être utilisés pour augmenter le nombre d’ordinateurs connectés sur un réseau Ethernet.

Les différences entre switch, hub et routeur

De prime abord, les switchs réseau ressemblent beaucoup aux hubs. Toutefois, ces derniers ne sont que des simples concentrateurs, et sont bien moins intelligents que les switchs. Ils sont incapables de filtrer les informations, et transmettent ainsi les données qu’ils reçoivent à tous les ordinateurs du réseau. Remplacer des hubs par des switchs est intéressant, car cela permet de libérer de la bande passante et de booster les performances d’un réseau saturé par un trop grand nombre d’utilisateurs. Les routeurs, quant à eux, sont des switchs qui utilisent le routage pour transmettre les données et qui disposent d’une connexion internet. Ils servent donc à relier un réseau interne à un réseau externe, et à partager une connexion internet sur plusieurs ordinateurs.

Les différents switchs

Il existe plusieurs types de switchs, qui utilisent différentes méthodes pour transmettre les trames. Le modèle standard de switch opère en mode « différé », également appelé « store and forward » : il met les trames en tampon et les analyse afin de détecter d’éventuelles erreurs avant de les envoyer. Les commutateurs qui utilisent le mode « direct » ou « cut through » se contentent de lire l’adresse de destination et de transmettre les informations sans les analyser. Les switchs « fragment free » représentent un compromis entre ces deux méthodes : ils effectuent une détection d’erreur simplifiée en passant les trames à un débit fixé. Enfin, un switch « adaptative cut through » sélectionne automatiquement un des modes précédents, en fonction des erreurs qu’il constate.